Datenschutz

Google Pixel: Sicherheitslücke im Screenshot-Tool Markup

Eine Sicherheitslücke in Googles System-App Markup erlaubt das Wiederherstellen geschwärzter oder beschnittener Bildinhalte.

Manchmal kann es nötig sein, Fotos von vertraulichen Dokumenten zu versenden. Sensible Daten wie Adresse oder Kreditkartennummer möchte man dabei allerdings nicht teilen. Da ist es praktisch, wenn sich diese Bildbereiche abschneiden oder übermalen lassen. Genau diese Möglichkeit bietet Googles S...

Manchmal kann es nötig sein, Fotos von vertraulichen Dokumenten zu versenden. Sensible Daten wie Adresse oder Kreditkartennummer möchte man dabei allerdings nicht teilen. Da ist es praktisch, wenn sich diese Bildbereiche abschneiden oder übermalen lassen.

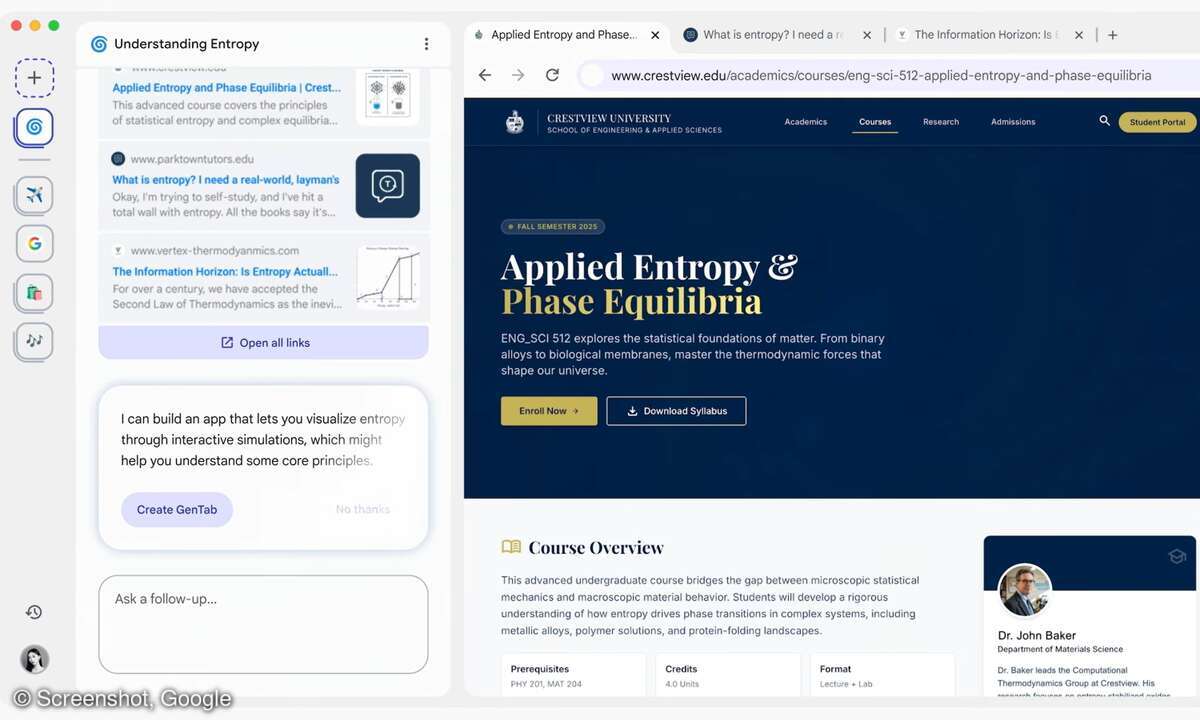

Genau diese Möglichkeit bietet Googles System-App „MarkUp“, welche auf Smartphones der Pixel-Serie installiert ist.

Aufgrund einer Schwachstelle lassen sich unter gewissen Umständen genau diese Bereiche allerdings wiederherstellen.

Hat das bearbeitete Bild eine geringere Dateigröße als das Original, wird die ursprüngliche Datei zwar überschrieben, die entfernten Daten aber wieder angehängt. Durch diesen Anhang kann das Original später wieder hergestellt werden. Dies betrifft allerdings nur Bilder im PNG-Format.

Viele soziale Netzwerke unterziehen hochgeladene Bilder aus Performance-Gründen einer Datenreduktion. Dadurch werden diese Anhänge gelöscht und das Problem ist gelöst.

Auf Discord wird diese Datenreduktion wohl erst seit Mitte Januar durchgeführt. PNGs die dort vor diesem Zeitpunkt hochgeladen wurden, können theoretisch von der Schwachstelle betroffen sein.

Die inzwischen als „Acropalypse“ oder „CVE-2023-21036“ bekannte Lücke wurde von Simon Aarons und David Buchanan auf Twitter bekannt gemacht. Google wurde sie wohl im Januar diesen Jahres gemeldet. Die technischen Details zu CVE-2023-21036 hat Buchanan auf seinem Blog veröffentlicht.

Inzwischen hat Google mit dem März-Update für Abhilfe gesorgt. Auf der Webseite Acropalypse.app kann geprüft werden, ob ein bearbeitetes PNG von der Lücke betroffen ist.