Kennwortsicherheit auf dem Prüfstand

Der letzte Welt-Passwort-Tag?

Während jeder sich am Welt-Passwort-Tag über die Stärke seine Kennwörter Gedanken macht, sagen Sicherheitsexperten, dass Passwörter eine veraltete Technologie sind.

Sicherheitsforscher von Check Point glauben, dass 2025 das letzte Jahr ist, in dem Cyber-Sicherheitsfachleute die Öffentlichkeit dazu aufrufen, ihre Passwortsicherheit zu verbessern. Die übermäßige Abhängigkeit von Passwörtern führe zu genau dem Risiko, das man vermeiden will, begründen sie ...

Sicherheitsforscher von Check Point glauben, dass 2025 das letzte Jahr ist, in dem Cyber-Sicherheitsfachleute die Öffentlichkeit dazu aufrufen, ihre Passwortsicherheit zu verbessern. Die übermäßige Abhängigkeit von Passwörtern führe zu genau dem Risiko, das man vermeiden will, begründen sie ihre Meinung.

Da Hacker ihre Taktik stetig anpassen würden und künstliche Intelligenz Teil ihrer Ausrüstung geworden ist, könnten mittlerweile selbst die stärksten Passwörter innerhalb von Minuten statt Monaten geknackt werden.

Brute-Force-Angriffe würden von langsamen CPUs auf Hochgeschwindigkeits-GPUs verlagert, von denen einige in der Lage sind, mehr als eine Million Passwortkombinationen pro Sekunde zu versuchen.

Sicherheit ohne Passwort ist möglich

Sicherheit ohne Passwort werde nicht nur möglich, so Check Point, sondern ist auch praktisch. Google, Microsoft und Shopify zum Beispiel führten Passkeys ein. Das sind verschlüsselte kryptografische Schlüssel in Verbindung mit biometrischer oder gerätebasierter Authentifizierung.

Dieselbe Sicht haben auch die Sicherheitsexperten von Sophos. Angesichts zunehmender Phishing-Angriffe reichten Passwörter nicht mehr. Wissensbasierte Multi-Faktor-Authentifizierung (MFA) wie 6-stellige Codes per SMS oder in Apps oder Push-Benachrichtigungen seien angesichts der Raffinesse der heutigen Cyberkriminellen ungenügend.

Sie empfehlen phishing-resistente MFA wie FIDO2 und Passkeys. Diese Technologien seien insgesamt simpler zu handhaben und es sei schwieriger, sie versehentlich an Angreifer weiterzugeben. Für die meisten Einzelpersonen sei die Verwendung von Passkeys der einfachste Ansatz, da die Technologie in der Mehrheit der mobilen Geräte und Desktop-Browsern, Passwortmanagern und Betriebssystemen integriert ist.

"Die meisten Nutzer neigen zu leicht zu merkenden Passwörtern"

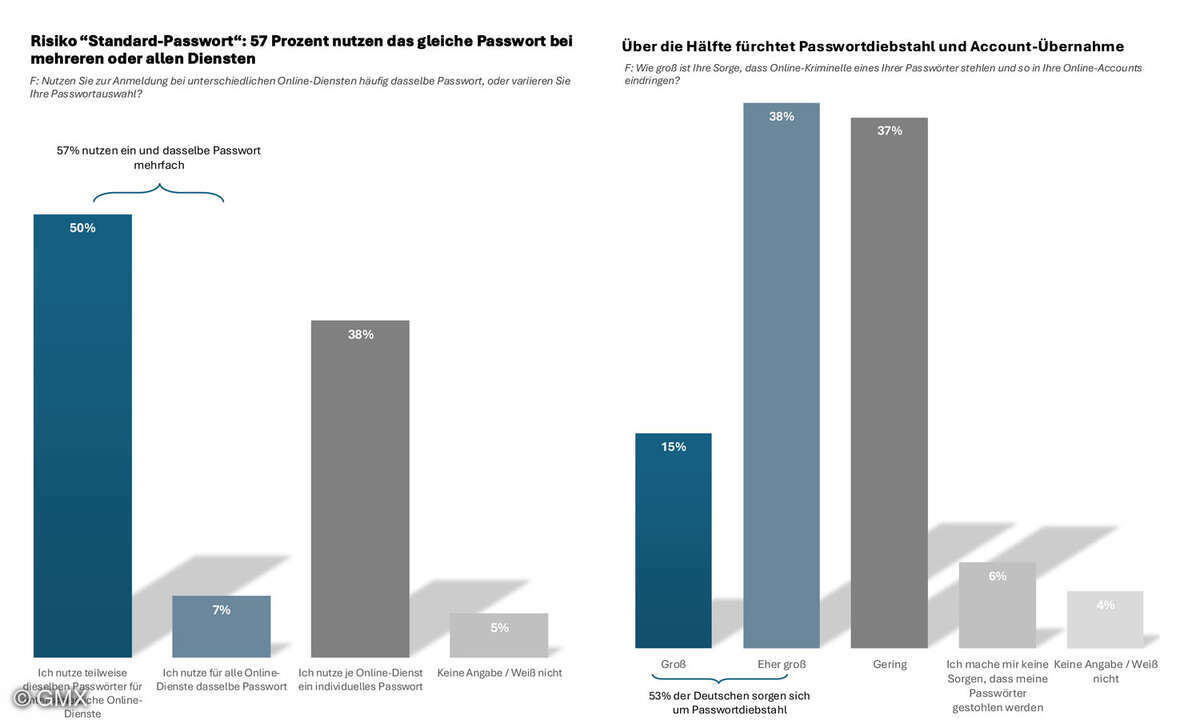

Niresh Swamy, Enterprise Evangelist bei ManageEngine, betrachtet Passwörter von der Verhaltensökonomie aus. Passwörter seien eine allgegenwärtige, aber oft frustrierende Notwendigkeit. „Obwohl Experten zu komplexen, zufällig generierten Passwörtern raten, neigen die meisten Nutzer in der Praxis doch dazu, leicht zu merkende Passwörter zu verwenden, mit allen ihren Sicherheitsrisiken“, erläutert der Experte.

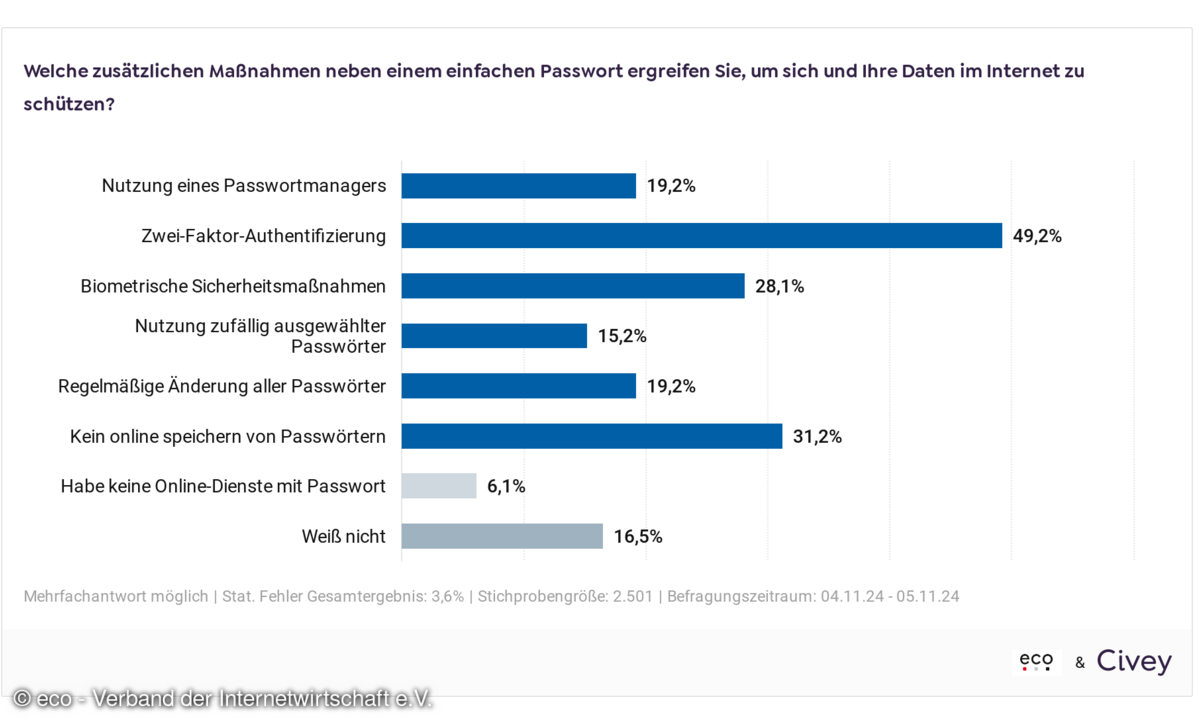

Die beste Lösung für dieses Problem bestehe in der Nutzung von Technologien wie Multi-Faktor-Authentifizierung unterstützt durch Kryptografie und Biometrie. „Denn am Ende ist es immer noch der Nutzer im Alltag, der darüber entscheidet, ob eine Sicherheitsstrategie Erfolg hat oder nicht.“ Die beste, sicherste Technologie nütze nichts, wenn sie nicht verwendet würde, weil der Aufwand zu groß ist.

Solange Passwörter noch vonnöten sind sollten Anwender jedoch Sicherheitshinweise beachten. Die Sicherheitsexperten von Acronis und Kaspersky etwa empfehlen die Verwendung einzigartiger Passwörter, und warnen davor, Passwörter mehrfach zu verwenden.

Passwörter sollten aus mindestens zwölf Zeichen, einer Mischung aus Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen bestehen.

Passwort-Manager würden helfen, sich diese kryptischen Passwörter zu merken. Multi-Faktor-Authentifizierung stelle sicher, dass auch bei einem Kompromittieren eines Passworts eine zusätzliche Sicherheitsbarriere existiert.

Von KI erzeugte Passwörter sind leichter zu knacken

Vor Passwörtern, die durch Künstliche Intelligenz (KI) erzeugt wurden, warnen Kaspersky-Experten. Sie haben KI-Tools wie ChatGPT, Llama und DeepSeek überprüft und dabei festgestellt, dass diese keine zufälligen Passwörter erzeugen, sondern Muster aus bestehenden Daten immer wieder imitieren. Als Ergebnis sieht der Anwender scheinbar zufällige Passwörter. Diese können durch ihre vorhersehbaren Muster jedoch von Cyberkriminellen viel schneller geknackt werden.