Microsoft, Google und mehr

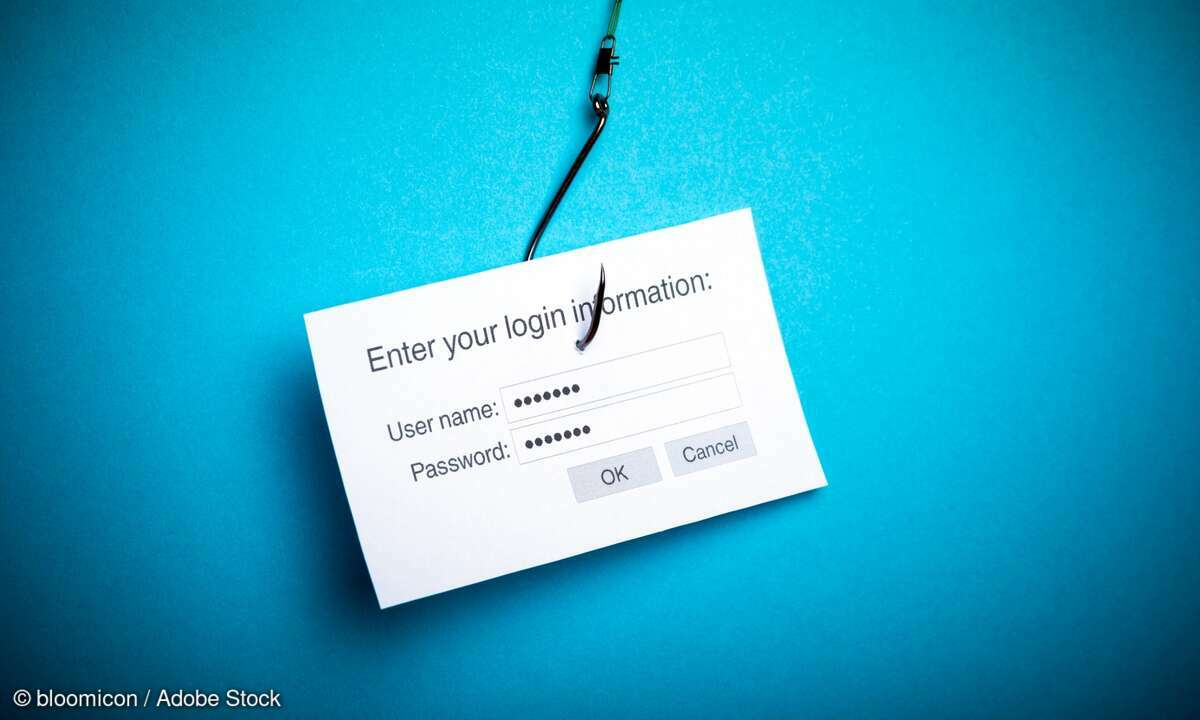

Tycoon 2FA: Raffiniertes Phishing-Kit gefährlicher denn je

Seit November treibt das Phishing-Kit "Tycoon" sein Unwesen. In den vergangenen Wochen soll das Kit noch effektiver sein, weshalb Experten zu einer Steigerung der Sicherheitsmaßnahmen raten.

Das als Tycoon 2FA bekannte Phishing-Kit nutzt seit November 2024 erweiterte Verschleierungstechniken, die eine zuverlässige Erkennung durch gängige Sicherheitssysteme erschweren. Diese Methoden betreffen insbesondere Dienste wie Google Workspace und Microsoft 365, die weltweit von Millionen Nutze...

Das als Tycoon 2FA bekannte Phishing-Kit nutzt seit November 2024 erweiterte Verschleierungstechniken, die eine zuverlässige Erkennung durch gängige Sicherheitssysteme erschweren. Diese Methoden betreffen insbesondere Dienste wie Google Workspace und Microsoft 365, die weltweit von Millionen Nutzern eingesetzt werden. Aktuelle Entwicklungen im Bereich der Phishing-Kits zeigen, dass Angreifer zunehmend in der Lage sind, auch mehrstufige Sicherheitsverfahren wie die Zwei-Faktor-Authentifizierung (2FA) zu umgehen.

Hierfür operiert das Tycoon 2FA-Kit als Phishing-as-a-Service-Plattform (PhaaS) und ermöglicht Angreifern die Erstellung täuschend authentischer Login-Seiten. Diese Seiten imitieren nicht nur das Design originaler Anmeldeoberflächen, sondern integrieren auch Mechanismen zur Erfassung von 2FA-Tokens.

Ein zentrales Merkmal der aktuellen Version ist die Verwendung unsichtbarer Unicode-Zeichen im JavaScript-Code, die eine statische Analyse der Schadsoftware behindern. Durch den Einsatz von Halfwidth Hangul Filler (\uFFA0) und Hangul Filler (\u3164) entsteht ein binäres Kodierungsschema, das erst zur Laufzeit decodiert wird.

Ein weiterer Fortschritt betrifft die CAPTCHA-Implementierung. Anstelle externer Dienste wie Cloudflare Turnstile generiert das Kit nun eigenständig CAPTCHA-Abfragen mittels HTML5-Canvas. Diese maßgeschneiderten Abfragen kombinieren verzerrte Schriftzeichen mit visuellem Rauschen, was automatisierte Erkennungsversuche deutlich erschwert. Bei erfolgreicher CAPTCHA-Eingabe leitet das System die erfassten Credentials an Attacker-kontrollierte Server weiter, während bei Fehlern eine entschlüsselte Täuschungsseite eingeblendet wird.

Um die Untersuchung durch Sicherheitsforscher zu behindern, integriert Tycoon 2FA mehrschichtige Anti-Debugging-Mechanismen. Dazu gehören etwa die Erkennung von Browser-Automatisierungstools wie PhantomJS und Burp Suite oder Deaktivierung von Entwicklerwerkzeugen über Tastenkombinationen.

Zum Schutz empfehlen gegen Tycoon und weiterer Phishing-Kits empfehlen Sicherheitsexperten (via Forbes) einen mehrstufigen Ansatz. Nutzer sollen unter anderem zu Passkeys wechseln, die herkömmliche Passwörter durch kryptografische Schlüsselpaare ersetzen. Google und Microsoft unterstützen den Standard bereits in ihren Ökosystemen. Auch Hardwarebasierte Authentifizierung wird als Möglichkeit genannt: Dedizierte Security Keys wie YubiKey oder Google Titan generieren Einmalcodes ohne Internetverbindung und verhindern so die Übermittlung sensibler Daten an Phishing-Seiten.